O JornalDentistry em 2017-5-15

oi o maior e mais rápido ataque de ransomware até agora registado, e na passada sexta-feira paralisou milhares de empresas e instituições em todo o mundo, incluindo em Portugal.

Um golpe de sorte salvou-nos de um enorme pesadelo, mas nada garante que não se replique. Microsoft aponta o dedo à NSA.

O alarme em Portugal ocorreu na Portugal Telecom por volta das 12:30 de sexta-feira, com ordem para “desligar tudo”.

Mas foi o jornal espanhol El País que, sensivelmente à mesma hora, informa que a primeira empresa afetada foi a multinacional Telefónica, nos seus escritórios centrais, e que quase imediatamente o ataque se tinha espalhado a um enorme conjunto de grandes empresas clientes, e também para a Portugal Telecom.

O ataque tinha na verdade começado por volta das 8:00h UTC de acordo com os registos no Cisco Umbrella.

Na verdade, é difícil saber ao certo ainda qual foi a dimensão em Portugal, porque as empresas tendem a ocultar as suas fragilidades do público. Mas muitos serviços foram afetados, tais como o homebanking do Millenium BCP, que afirma não ter sido atacado mas ter implementado medidas preventivas que afetaram o serviço, ou simplesmente porque os responsáveis de IT de muitas empresas optaram na sexta-feira por desligar serviços como o e-mail e esperar pela clarificação do modo de propagação.

Na tarde de sexta-feira “choviam” notícias de todo o lado sobre o ataque, sendo possivelmente a mais impressionante a reportada pela BBC, que relata que vários hospitais em Londres estavam a desativar as suas urgências por terem ficado sem sistema informático, e os doentes reencaminhados para outras unidades ainda operativas.

Nunca vamos saber quem pagou ou não os 300 euros por máquina “raptada”, sendo que o último estudo da IBM assegura que em 70% dos raptos empresariais os resgates acabam por ser pagos nas 24 horas seguintes.

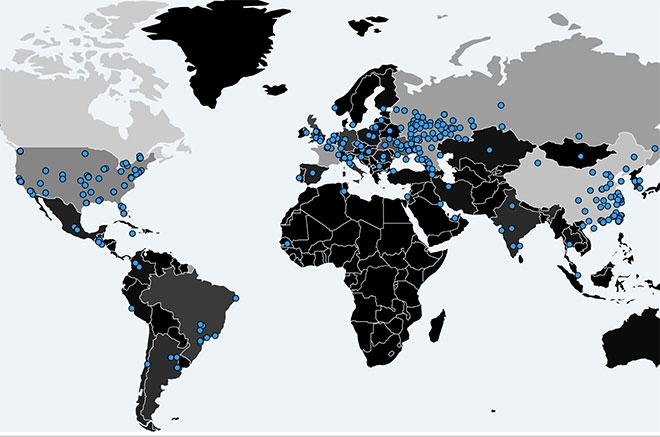

E em 2 horas 45.000 afetados

O que inicialmente ninguém parecia entender era o motivo da velocidade da propagação; uma infeção por phishing ou spam mail não se propaga assim tão rapidamente.

O golpe de “sorte” e um herói acidental

Quando no sábado à tarde a propagação parecia não ter fim, iniciou-se inexplicavelmente um abrandamento de novas infeções. Um investigador inglês da área da cibersegurança de 22 anos, membro da equipa do site Malware Tech, cuja única identidade publicamente conhecida é a conta de Twitter @malwaretechblog, detetou que o ransomware fazia um pedido a um URL inexistente e lembrou-se de o registar para ver se isso ajudaria a Malware Tech a monitorar mais rapidamente o ataque. Quando ficou disponível, entraram 5.000 pedidos por segundo, utilizados para melhorar o mapeamento, mas o jovem informático não se apercebeu imediatamente que uma resposta do servidor ao pedido era na verdade o sinal para o malware se desligar (kill switch).

Fonte: ITChannel - www.itchannel.pt